Si vous possédez votre propre site web, intranet, blog ou forum, vous êtes très probablement intéressé de connaitre le nombre de visiteurs et les pages les plus consultées. Vous êtes donc sûrement partie à la recherche d'outils vous permettant de mesurer l'audience de votre site et de vous présenter des statistiques de fréquentation, et vous êtes probablement tombé sur Google Analytics, la référence en la matière. Mais avant de vous jeter une nouvelle fois dans les bras tendus de Google, je vous propose aujourd'hui de découvrir une excellente alternative nommée Matomo (anciennement Piwik).

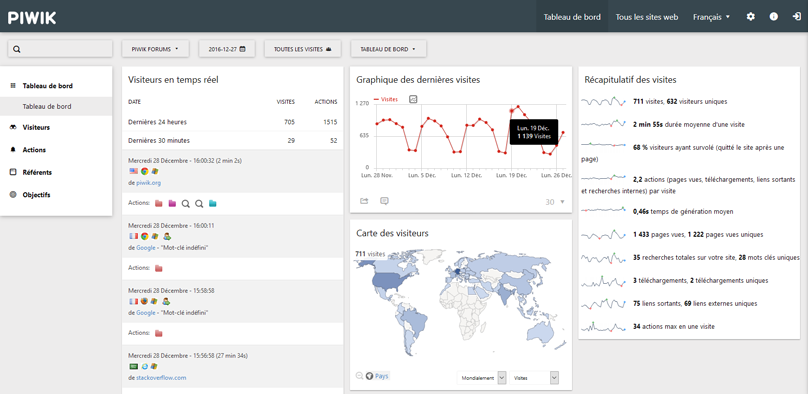

Matomo est un logiciel libre et gratuit de statistiques et d’analyse d’audience de sites Web, qui vous permet de collecter des informations sur les visiteurs de votre site et de vous présenter une large collection d'indicateurs : nombre de visiteurs, pages les plus consultées, durée de visite moyenne, mots-clés utilisés, provenance géographique, horaires de connexion, …. Ce logiciel a été fondé il y a bientôt dix ans par Matthieu Aubry, un français résidant en Nouvelle-Zélande.

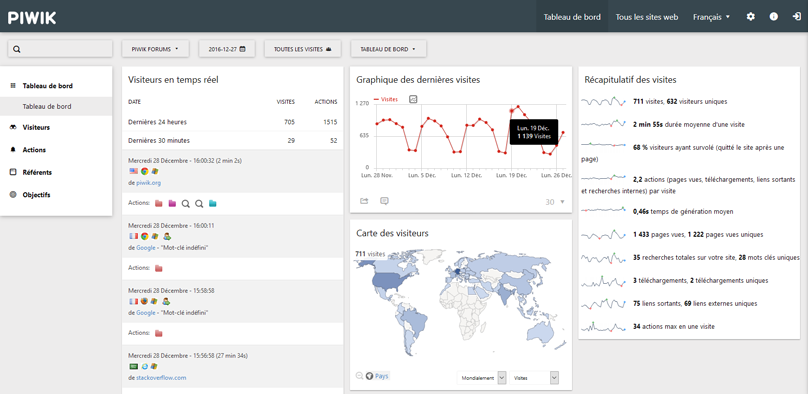

La version 3.0, publiée en janvier 2017, propose une nouvelle interface inspirée des principes du Material Design, toujours plus conviviale et paramétrable selon vos besoins. Ainsi par exemple, le tableau de bord peut être personnalisé en ajoutant ou en retirant des widgets afin de mettre en avant vos indicateurs clés.

La nouvelle interface de Matomo 3 adopte le Material Design

Mais le plus important est que, contrairement à son principal concurrent Google Analytics, Matomo est conçu pour être auto-hébergé, ce qui signifie qu'il est installé sur votre propre serveur et que toutes les données collectées sont stockées chez vous et restent sous votre contrôle. Les informations et les statistiques que vous récoltez ne sont donc pas partagées avec des tiers et vous préserver ainsi la vie privée de vos visiteurs en leur évitant d'être suivi d’un site à l’autre par un outil qui recoupe les données de plusieurs sources pour retracer le parcours des internautes sur le web tout entier.

C'est d'ailleurs principalement pour cette raison que la CNIL recommande Matomo. Avec un paramétrage adapté, vous pourrez même être exempté d'affubler votre site web de cet odieux message à propos des cookies. En contrepartie de ce respect de la vie privée, vous aurez peut-être un tout petit peu moins de détails sur vos visiteurs (démographie, mots clés de recherche), mais cela reste assez négligeable et je pense qu'il s'agit d'un excellent compromis. Par ailleurs, comme Matomo fonctionne sur votre propre infrastructure et indépendamment du Web, il peut parfaitement être utilisé pour un site Intranet, sur le réseau interne d'une entreprise par exemple.

La mise en place de Matomo est relativement simple et se fait en quelques clics. Il vous faut simplement disposer d'un serveur Web, mutualisé ou dédié, disposant de PHP 5.5.9 minimum et d'une base MySQL. Après avoir téléchargé la dernière version de Matomo, décompressez l'archive sur l'espace public de votre serveur puis rendez vous avec votre navigateur Web sur l'adresse correspondante. Vous tomberez alors sur l'assistant d'installation qui vous guidera dans les étapes suivantes.

Bon à savoir, il n'est pas nécessaire que Matomo soit sur le même serveur que le site à auditer, et il est même possible de dédier un serveur à Matomo et de configurer plusieurs sites indépendamment, sans avoir à installer à nouveau Matomo pour chaque site.

Ensuite, comme toutes les autres solutions d'analyse de trafic, Matomo s'intègre à votre site simplement en insérant sur chaque page un petit code Javascript fourni lors de l'installation. Mais il est aussi possible d'utiliser des extensions pour faciliter cette intégration à votre CMS (WordPress, Drupal, Joomla, SPIP...) ou votre plateforme de e-commerce favori (Magento, PrestaShop, Thelia, ...). Vous pouvez retrouver la liste de tous les plugins officiels sur cette page. Par ailleurs, des applications mobiles pour Android et iOS sont disponibles pour vous permettre de consulter vos statistiques en mobilité.

Pour en savoir plus sur Matomo, n'hésitez pas à aller faire un tour sur le site officiel et sur la documentation (en anglais). Une démo publique et complète est également disponible pour voir et tester cet outil en situation réelle. Enfin, si vous êtes développeur et intéressé par ce projet, vous pouvez contribuer au développement de Matomo via GitHub.

![]() .

.